आधारभूत कंप्यूटर विज्ञान; नेटवर्किंग और प्रकार एक महत्वपूर्ण विषय है जो प्रौद्योगिकी के क्षेत्र में कंप्यूटरों और अन्य डिवाइसेज़ की आपस में जुड़ने की प्रक्रिया को समझाता है। इस अध्याय में हम नेटवर्किंग के विभिन्न प्रकार जैसे LAN, WAN और PAN के कार्य और उपयोग को जानेंगे।

विगत वर्षों में पूछे गए प्रश्न

| वर्ष | प्रश्न | अंक |

| 2023 | आईपी एड्रेस और मैक एड्रेस के बीच कोई दो अंतर लिखिए। | 2M |

मूलभूत कंप्यूटर विज्ञान

कंप्यूटर सिस्टम क्या है?

कंप्यूटर सिस्टम एक प्रोग्रामेबल डिजिटल इलेक्ट्रॉनिक डिवाइस है। यह डेटा के रूप में इनपुट प्राप्त करता है, प्रोग्राम निर्देशों के आधार पर इस डेटा को प्रोसेस करता है और आवश्यक उपयोग के लिए जानकारी को एक निश्चित प्रारूप में बदलता है।

उपयोगकर्ता और सिस्टम के बीच इंट्रैक्शन एप्लीकेशन सॉफ़्टवेयर के माध्यम से होता है।

- यूजर इनपुट डेटा प्रदान करता है।

- एप्लीकेशन सॉफ़्टवेयर, ऑपरेटिंग सिस्टम की मदद से डेटा को प्रोसेस करता है।

- प्रोसेस किया गया डेटा (प्रोग्राम आउटपुट) आउटपुट डिवाइस जैसे मॉनिटर, प्रिंटर या स्टोरेज डिवाइस पर दिया जाता है।

सीपीयू (सेंट्रल प्रोसेसिंग यूनिट), जिसे माइक्रोप्रोसेसर भी कहा जाता है, एप्लीकेशन सॉफ़्टवेयर द्वारा दिए गए निर्देशों को निष्पादित करता है ताकि इनपुट को प्रोसेस किया जा सके और वांछित आउटपुट प्रदान कर सके।

कंप्यूटर सिस्टम की विशेषताएँ

Programmable (प्रोग्रामेबल)

- कंप्यूटर सिस्टम केवल प्रोग्राम निर्देशों के अनुसार कार्य करता है।

- आउटपुट की सटीकता इनपुट और निर्देशों की सटीकता पर निर्भर करती है। यदि इनपुट या निर्देश गलत हैं, तो परिणाम भी गलत होगा—इसे अक्सर “गारबेज इन, गारबेज आउट” (GIGO) के रूप में संक्षेपित किया जाता है।

कच्चे डेटा (Raw data) को सूचना में रूपांतरित करता है।

- कंप्यूटर प्रोग्राम निर्देशों को निष्पादित करके असंसाधित, कच्चे डेटा को सार्थक जानकारी में बदल देते हैं।

डिजिटल मशीन

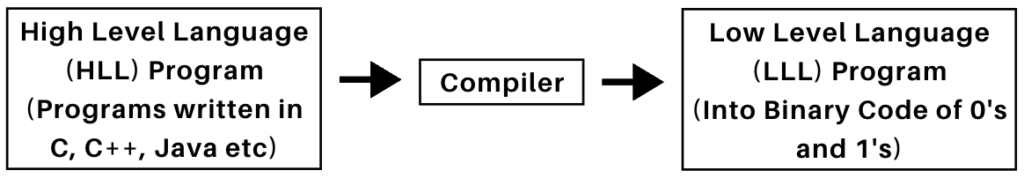

- कंप्यूटर बाइनरी कोड में कार्य करते हैं, जिसमें 0 और 1 होते हैं। इन्हें मशीन कोड या मशीन भाषा के नाम से जाना जाता है।

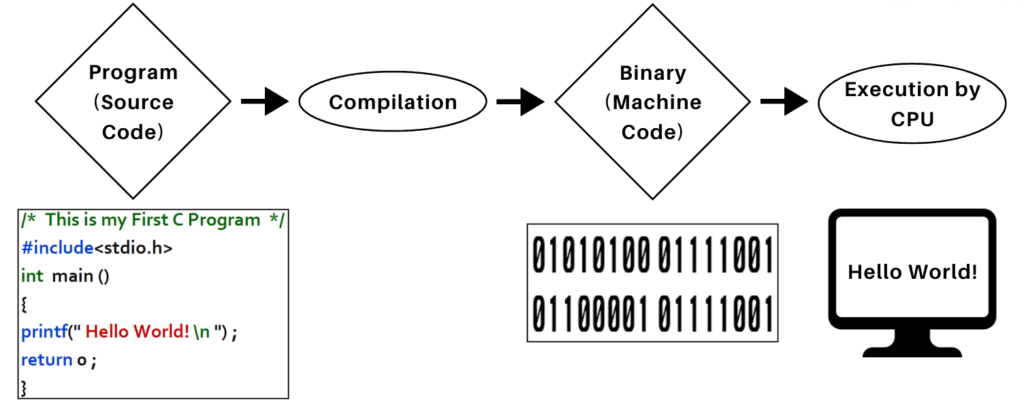

- मानव-पढ़ने योग्य उच्च-स्तरीय भाषाओं (जैसे, C++, Python, Java) में लिखे गए प्रोग्रामों को कंप्यूटर द्वारा निष्पादित करने के लिए मशीन कोड में अनुवादित किया जाता है। इस अनुवाद प्रक्रिया को प्रोग्राम संकलन (program compilation) कहा जाता है।

- सीपीयू मशीन निर्देशों को डिकोड करता है और निष्पादित करता है। प्रत्येक निर्देश समग्र प्रोग्राम के भाग के रूप में एक विशिष्ट कार्य करता है।

कंप्यूटर सिस्टम दो मुख्य घटकों से मिलकर बना होता है: हार्डवेयर और सॉफ़्टवेयर।

हार्डवेयर में कंप्यूटर के भौतिक घटक शामिल होते हैं, जिनमें से कुछ कंप्यूटर केस के अंदर होते हैं, जबकि अन्य बाहर से जुड़े होते हैं।

- मदरबोर्ड: यह मुख्य सर्किट बोर्ड है जो सभी हार्डवेयर घटकों को जोड़ता है।

- हार्ड डिस्क ड्राइव (HDD): डेटा और प्रोग्राम के लिए नॉन – वोलेटाइल स्टोरेज प्रदान करता है।

- पावर यूनिट: सिस्टम को विद्युत शक्ति प्रदान करता है।

- सेंट्रल प्रोसेसिंग यूनिट (CPU): यह कंप्यूटर का “मस्तिष्क” होता है, जो निर्देशों को निष्पादित करने और अंकगणितीय तथा तार्किक संक्रियाएँ करने के लिए जिम्मेदार होता है।

- रैंडम एक्सेस मेमोरी (RAM): यह अस्थायी, वोलेटाइल मेमोरी है जो डेटा और निर्देशों को प्रोसेस करने के लिए उपयोग की जाती है।

- कूलिंग फैन: ओवरहीटिंग से बचने के लिए आदर्श तापमान बनाए रखता है।

- कंप्यूटर बस: यह घटकों के बीच संचार की सुविधा प्रदान करता है।

सॉफ़्टवेयर उन प्रोग्रामों को संदर्भित करता है जो हार्डवेयर को उपयोगकर्ता द्वारा निर्दिष्ट संक्रियाओं को करने के लिए निर्देशित करते हैं।

- सॉफ़्टवेयर प्रोग्रामों का संदर्भ देता है — निर्देशों के सेट जो हार्डवेयर को विशिष्ट कार्यों को करने के लिए निर्देशित करते हैं।

- प्रोग्राम उच्च-स्तरीय प्रोग्रामिंग भाषाओं में लिखे जाते हैं और निष्पादन के लिए उन्हें निम्न-स्तरीय बाइनरी मशीन कोड में परिवर्तित किया जाना चाहिए।

- प्रोग्रामिंग भाषाओं के उदाहरणों में C, C++, Java, और Python शामिल हैं।

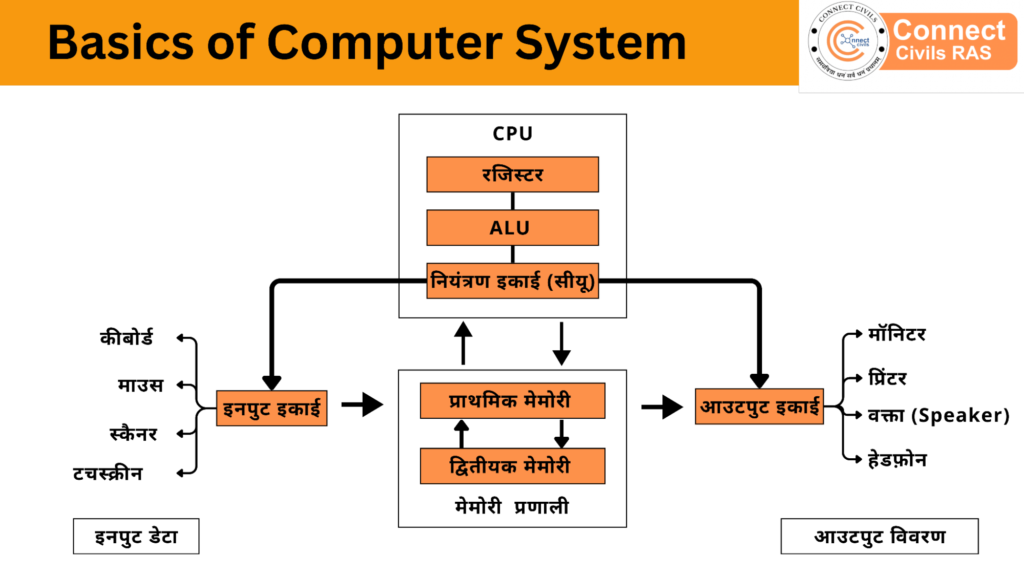

कंप्यूटर सिस्टम के घटक

कंप्यूटर सिस्टम में चार प्रमुख घटक या कार्यात्मक इकाइयाँ शामिल होती हैं। ये घटक हैं :-

- इनपुट डिवाइस (इनपुट यूनिट)

- सेंट्रल प्रोसेसिंग यूनिट (CPU)

- सिस्टम मेमोरी (मेमोरी यूनिट)

- आउटपुट डिवाइस (आउटपुट यूनिट)

इनपुट यूनिट (Input Unit)

- उद्देश्य: उपयोगकर्ता डेटा/कमांड्स को कंप्यूटर में डिजिटल प्रारूप में भेजना।

- उदाहरण:

→ कीबोर्ड, माउस, स्कैनर, टच स्क्रीन।

→ वॉयस इनपुट (जैसे, गूगल वॉयस सर्च)।

→ ब्रेल कीबोर्ड (दृष्टिहीनों के लिए) - इनपुट डेटा को प्रोसेसिंग के लिए CPU में भेजा जाता है, जो प्रोग्राम द्वारा दिए गए निर्देशों के आधार पर इसे प्रोसेस करता है।

- डेटा स्टोरेज: अस्थायी रूप से RAM में संग्रहीत किया जाता है।

- दीर्घकालिक उपयोग के लिए सेकेंडरी मेमोरी में संग्रहीत होता है।

आउटपुट यूनिट (Output Unit)

- प्रोसेस किए गए डेटा को मानव द्वारा समझे जाने योग्य रूपों में परिवर्तित करना।

- उदाहरण:

- दृश्य: मॉनिटर, प्रोजेक्टर।

- श्रव्य: स्पीकर, हेडफोन।

- हार्डकॉपी: प्रिंटर (इंकजेट, लेजर, डॉट मैट्रिक्स, 3D)।

- ब्रेल डिस्प्ले मॉनिटर (दृष्टिहीनों के लिए)।

- 3D प्रिंटर्स: डिजिटल डिज़ाइनों की भौतिक प्रतिकृतियाँ बनाते हैं; उद्योगों और चिकित्सा में उपयोग होते हैं।

मेमोरी यूनिट (Memory Unit)

- मेमोरी यूनिट कंप्यूटर सिस्टम का एक महत्वपूर्ण भाग है, जो प्रोग्राम निर्देशों और डेटा को प्रोसेसिंग से पहले, के दौरान और बाद में संगृहीत करने के लिए जिम्मेदार है। इसमें शामिल हैं:

- अस्थायी मेमोरी (प्राइमरी मेमोरी):

- रैंडम एक्सेस मेमोरी (RAM):

- प्रोग्राम निष्पादन के दौरान आवश्यक डेटा और निर्देशों को संगृहीत करता है।

- वोलेटाइल: जब पावर बंद होता है तो सभी डेटा खो जाता है।

- तत्काल प्रोसेसिंग के लिए तेज़ पहुँच सक्षम करता है।

- रैंडम एक्सेस मेमोरी (RAM):

- स्थायी मेमोरी (सेकेंडरी मेमोरी):

- हार्ड डिस्क ड्राइव (HDD), सॉलिड-स्टेट ड्राइव (SSD), पेन ड्राइव, आदि।

- नॉन-वोलेटाइल: पावर बंद होने पर भी डेटा स्थायी रहता है।

- डेटा और प्रोग्रामों के दीर्घकालिक संग्रहण के लिए उपयोग होता है।

- हार्ड डिस्क ड्राइव (HDD), सॉलिड-स्टेट ड्राइव (SSD), पेन ड्राइव, आदि।

मेमोरी पदानुक्रम इन मेमोरी प्रकारों को उनकी गति, आकार, लागत और CPU से निकटता के आधार पर व्यवस्थित करता है, ताकि प्रदर्शन/निष्पादन को अधिकतम किया जा सके।

सेंट्रल प्रोसेसिंग यूनिट (CPU)

- CPU (सेंट्रल प्रोसेसिंग यूनिट) कंप्यूटर का “मस्तिष्क” है। जैसे मानव मस्तिष्क का काम शरीर की सभी गतिविधियों को नियंत्रित करना होता है, वैसे ही CPU कंप्यूटर द्वारा किए जाने वाले सभी कार्यों को नियंत्रित करता है।

- CPU मेमोरी और इनपुट/आउटपुट यूनिट के साथ मिलकर सिस्टम के सुचारू संचालन को सुनिश्चित करता है।

CPU के कार्य:

- CPU प्रोग्राम निर्देशों और डेटा को मेमोरी से प्राप्त करता है।

- यह उन निर्देशों में निर्दिष्ट सभी अंकगणितीय और तार्किक संचालन करता है।

- प्रोसेस किए गए परिणामों को वापस मेमोरी में संगृहीत कर दिया जाता है।

CPU के घटक:

- रजिस्टर:

- CPU के भीतर स्थानीय मेमोरी, जिसका उपयोग अस्थायी रूप से डेटा, निर्देश और मध्यवर्ती परिणामों को संगृहीत करने के लिए किया जाता है।

- रजिस्टरों का आकार और संख्या सीमित होती है, लेकिन ये उच्च-गति संचालन के लिए महत्वपूर्ण होते हैं।

- अंकगणित और तार्किक इकाई (ALU):

- प्रोग्राम द्वारा आवश्यक सभी अंकगणितीय और तार्किक संचालन को निष्पादित करता है।

- कंट्रोल यूनिट (CU):

- क्रमिक रूप से निर्देशों के निष्पादन की निगरानी करती है।

- निर्देशों को समझती है और मेमोरी, ALU और इनपुट/आउटपुट डिवाइसों के बीच डेटा प्रवाह का प्रबंधन करती है।

कंप्यूटर का विकास (Evolution of Computers)

1. प्रारंभिक यांत्रिक कंप्यूटर

- कंप्यूटर अबेकस (500 ईसा पूर्व): यह पहला ज्ञात उपकरण था जिसका उपयोग मूल अंकगणितीय संक्रियाएँ जैसे जोड़ और घटाव के लिए किया जाता था।

- पास्कलाइन (1642): ब्लेज़ पास्कल ने एक यांत्रिक कैलकुलेटर का आविष्कार किया जो जोड़, घटाव, गुणन और भाग करने में सक्षम था, और यह पुनरावृत्त संक्रियाओं के माध्यम से कार्य करता था।

- एनालिटिकल इंजन (1837): चार्ल्स बैबेज ने पहला मैकेनिकल कंप्यूटिंग डिवाइस डिज़ाइन किया, जिसमें इनपुट, प्रोसेसिंग, आउटपुट और स्टोरेज क्षमताएँ थीं। इसने प्रोग्रामिंग की अवधारणा पेश की।

- टेबुलेटिंग मशीन (1890): हर्मन हॉलरिथ ने एक मशीन बनाई, जो पंच कार्ड का उपयोग करके डेटा का सारांश प्रस्तुत करती थी, जिससे डेटा प्रोसेसिंग और प्रारंभिक प्रोग्रामेबल सिस्टम का आरंभ हुआ।

- ट्यूरिंग मशीन (1937): ऐलन ट्यूरिंग ने एक प्रोग्रामेबल मशीन की अवधारणा दी, जो पंच कार्ड पर संगृहीत निर्देशों को निष्पादित करने में सक्षम थी, जिससे आधुनिक कंप्यूटर एल्गोरिदम की नींव रखी गई।

2. पहली पीढ़ी (1940-1956): वैक्यूम ट्यूब कंप्यूटर

- प्रौद्योगिकी: इस पीढ़ी के कंप्यूटरों में प्रोसेसिंग और मेमोरी के लिए वैक्यूम ट्यूब्स का उपयोग होता था, प्रोग्रामिंग के लिए मशीन भाषा और स्टोरेज के लिए मैग्नेटिक ड्रम्स का उपयोग किया जाता था।

- वॉन न्यूमैन आर्किटेक्चर ने आधुनिक कंप्यूटिंग की नींव रखी।

- मुख्य विशेषताएँ:

- बड़ा आकार, बिजली की उच्च खपत और सीमित मेमोरी (किलोबाइट्स में मापी जाती थी)।

- इनपुट के लिए पंच कार्ड्स और पेपर टेप का उपयोग किया जाता था और आउटपुट के लिए प्रिंटआउट्स का उपयोग किया जाता था।

- उदाहरण:

- इलेक्ट्रॉनिक न्यूमेरिकल इंटीग्रेटर एंड कंप्यूटर (ENIAC – 1946): यह पहला बाइनरी प्रोग्रामेबल कंप्यूटर था जो वॉन न्यूमैन आर्किटेक्चर पर आधारित था; EDVAC (इलेक्ट्रॉनिक डिस्क्रीट वैरिएबल ऑटोमेटिक कंप्यूटर)

- UNIVAC I (1951): पहला व्यावसायिक रूप से उपलब्ध कंप्यूटर।

- सीमाएँ:

- धीमा, अविश्वसनीय और उच्च रखरखाव की आवश्यकता थी।

3. दूसरी पीढ़ी (1956–1963): ट्रांजिस्टर कंप्यूटर

- प्रौद्योगिकी: ट्रांजिस्टरों ने वैक्यूम ट्यूब्स की जगह ली, जिससे कंप्यूटर छोटे, तेज़ और अधिक विश्वसनीय हो गए।

- प्रोग्रामिंग: मशीन भाषा से एसेम्बली भाषा में परिवर्तन हुआ और FORTRAN एवम् COBOL जैसी उच्च-स्तरीय भाषाओं का परिचय हुआ।

- मेमोरी: मैग्नेटिक कोर और डिस्क स्टोरेज का उपयोग किया गया, और मेमोरी मेगाबाइट्स (MB) तक बढ़ गई।

- मुख्य विशेषताएँ:

- कम शक्ति की खपत और बढ़ी हुई दक्षता।

- व्यवसायों ने व्यावसायिक उद्देश्यों के लिए कंप्यूटरों को अपनाना शुरू किया।

- उदाहरण: IBM 1401 और Programma 101 (पहले डेस्कटॉप कंप्यूटरों में से एक)।

4. तीसरी पीढ़ी (1964–1971): इंटीग्रेटेड सर्किट (IC) कंप्यूटर

- प्रौद्योगिकी: इंटीग्रेटेड सर्किट्स (ICs) का विकास, जिनमें कई ट्रांजिस्टरों को एकल सिलिकॉन चिप में जोड़ा गया।

- ऑपरेटिंग सिस्टम: हार्डवेयर और सॉफ़्टवेयर को प्रबंधित करने के लिए ऑपरेटिंग सिस्टम विकसित किए गए, जिससे मल्टीटास्किंग सक्षम हो सकी।

- मेमोरी: RAM और सेमिकंडक्टर मेमोरी का परिचय हुआ, जिससे क्षमता कई मेगाबाइट्स (MB) तक बढ़ गई।

- मुख्य विशेषताएँ:

- छोटे, अधिक किफायती और विश्वसनीय कंप्यूटर।

- उन्नत प्रोग्रामिंग भाषाएँ और बढ़ी हुई डेटा-हैंडलिंग क्षमता।

- उदाहरण: IBM System/360 श्रृंखला।

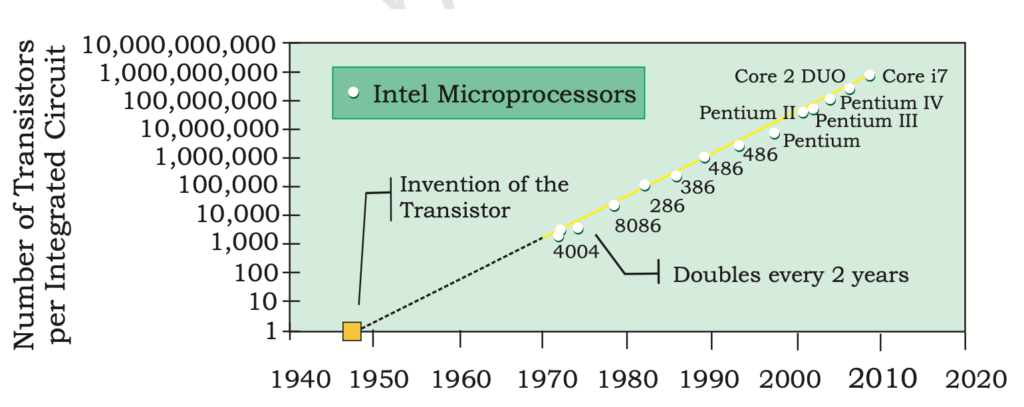

5. चौथी पीढ़ी (1971–वर्तमान): माइक्रोप्रोसेसर कंप्यूटर

- प्रौद्योगिकी: माइक्रोप्रोसेसर (जैसे, Intel 4004 – 1971 में)

- 1970 का दशक: → 1970 के दशक में, लार्ज स्केल इंटीग्रेशन (LSI) ने एकल चिप पर एक पूरा CPU एकीकृत करने की क्षमता प्रदान की, जिससे माइक्रोप्रोसेसर का जन्म हुआ।

- मूर का नियम: चिप्स पर ट्रांजिस्टर घनत्व में लघुगणकीय वृद्धि की भविष्यवाणी की।

- 1980 का दशक: → वैरी लार्ज स्केल इंटीग्रेशन (VLSI): लगभग 3 मिलियन घटक एक छोटे चिप पर एकीकृत।

- बाद में: → सुपर लार्ज स्केल इंटीग्रेशन (SLSI): लगभग 10⁶ घटक एकल IC पर।

- 1970 का दशक: → 1970 के दशक में, लार्ज स्केल इंटीग्रेशन (LSI) ने एकल चिप पर एक पूरा CPU एकीकृत करने की क्षमता प्रदान की, जिससे माइक्रोप्रोसेसर का जन्म हुआ।

- मेमोरी:

DRAM और SSD संग्रहण का विकास, और मेमोरी की क्षमता गीगाबाइट्स (GB) और टेराबाइट्स (TB) तक बढ़ी। - मुख्य विशेषताएँ:

- पर्सनल कंप्यूटर (PCs) का उदय, जिसमें उपयोगकर्ता-अनुकूल ग्राफिकल यूज़र इंटरफेस (GUIs) थे।

- उदाहरण: IBM PC (1981) और Apple Macintosh (1984)।

- 1980-1990 का दशक: → कमांड-लाइन इंटरफेस (CLI), जैसे UNIX और DOS से GUI-आधारित ऑपरेटिंग सिस्टम (जैसे, Microsoft Windows) में परिवर्तन ने कंप्यूटरों को अधिक सहज और उपयोगकर्ता-अनुकूल बना दिया।

- वर्ल्ड वाइड वेब WWW (1991): टिम बर्नर्स ली द्वारा पेश किया गया, जिससे इंटरनेट को व्यापक रूप से सुलभ बनाया गया।

- मोबाइल कंप्यूटिंग (2000 के दशक): स्मार्टफोन और टैबलेट्स का उदय, जिसने कंप्यूटिंग में क्रांति ला दी।

6. कंप्यूटर का भविष्य

- AI एकीकरण: AI-आधारित सिस्टम्स जिनमें स्व-सीखने, प्राकृतिक भाषा प्रसंस्करण (NLP), और रोबोटिक्स जैसी विशेषताएँ हों। उदाहरण: IBM Watson और स्वचालित वाहन।

- क्वांटम कंप्यूटिंग:

- क्वांटम यांत्रिकी का उपयोग अद्वितीय प्रसंस्करण गति के लिए किया जा रहा है।

- गूगल की क्वांटम सुप्रीमेसी (2019): एक ऐसे क्वांटम कंप्यूटर का प्रदर्शन किया जो समस्याओं को सेकंडों में हल कर देता है, जिसमें पारंपरिक सुपर कंप्यूटरों को सहस्राब्दियों का समय लगेगा।

- जैविक और DNA कंप्यूटर:

- उन्नत डेटा प्रोसेसिंग के लिए जैविक प्रणालियों की नकल करना।

- ब्रेन-कंप्यूटर इंटरफेस (BCIs): मानव मस्तिष्क को सीधे कंप्यूटर से जोड़ने का उद्देश्य, जिससे निर्बाध इंटरएक्शन संभव हो सके।

- एज कंप्यूटिंग : वास्तविक समय प्रसंस्करण के लिए गणना को डेटा स्रोतों के करीब लाना।

पंच कार्ड एक मजबूत कागज का टुकड़ा होता है जो डिजिटल डेटा को पूर्वनिर्धारित स्थानों पर छेद के रूप में स्टोर करता है।

मूर का सिद्धांत (Moore’s Law):

1965 में, इंटेल के सह-संस्थापक गॉर्डन मूर ने मूर का सिद्धांत प्रस्तुत किया, जिसमें यह भविष्यवाणी की गई थी कि चिप पर ट्रांजिस्टर की संख्या हर दो साल में दोगुनी हो जाएगी, जबकि लागत आधी हो जाएगी।

समय के साथ ICs में प्रयुक्त ट्रांजिस्टर की संख्या में लघुगणकीय वृद्धि।

कंप्यूटर प्रोग्राम:

- कंप्यूटर प्रोग्राम एक निर्देशों का अनुक्रम होता है जिसे कंप्यूटर पर एक विशिष्ट कार्य करने के लिए लिखा जाता है।

- प्रोग्राम लिखने के बाद, इसे एक निष्पादन योग्य फ़ाइल (.exe) के रूप में सेव किया जा सकता है ताकि वह निर्धारित कार्य को संपन्न कर सके।

कंप्यूटर प्रोग्रामों को बाइनरी में क्यों बदला जाता है?

कंप्यूटर प्रोग्राम आमतौर पर उच्च-स्तरीय प्रोग्रामिंग भाषाओं जैसे C, C++, Java, या Python में लिखे जाते हैं, जो मनुष्यों के लिए पढ़ने और समझने में आसान होते हैं। हालांकि, कंप्यूटर डिजिटल इलेक्ट्रॉनिक उपकरण होते हैं जो केवल बाइनरी मशीन कोड में निर्देशों को समझ सकते हैं और निष्पादित कर सकते हैं।

परिवर्तित करने की प्रक्रिया:

- उच्च-स्तरीय कोड: मानव-पठनीय भाषाओं में लिखे गए प्रोग्राम।

- कंपाइलर: एक विशेष सॉफ़्टवेयर जो उच्च-स्तरीय प्रोग्राम को बाइनरी (मशीन कोड) में अनुवादित करता है।

- मशीन कोड: CPU बाइनरी निर्देशों को निष्पादित करता है ताकि कार्य किए जा सकें।

बाइनरी संख्या प्रणाली क्या है?

बाइनरी संख्या प्रणाली एक आधार-2 अंक प्रणाली है जो केवल दो अंकों का उपयोग करती है: 0 और 1। इसे डिजिटल इलेक्ट्रॉनिक्स में बहुत अधिक उपयोग किया जाता है क्योंकि इसका क्रियान्वयन सीधा और सरल है।डिजिटल प्रणालियों में ;

- 0 “OFF” स्थिति का प्रतिनिधित्व करता है।

- 1 “ON” स्थिति का प्रतिनिधित्व करता है।

संख्या प्रणाली

| Number System | आधार | अंक | उपयोग |

| बाइनरी | 2 | 0, 1 | कंप्यूटर सिस्टम के लिए आधार |

| दशमलव | 10 | 0, 1, 2, …, 9 | समान्य मानव द्वारा प्रयोग |

| ऑक्टल (Octal) | 8 | 0, 1, 2, …, 7 | बाइनरी का संक्षिप्त रूप। |

| हेक्साडेसिमल | 16 | 0, 1, 2, …, 9, A-F | मेमोरी एड्रेसिंग, कलर कोड। |

नेटवर्किंग और प्रकार

कंप्यूटर नेटवर्क क्या हैं?कंप्यूटर नेटवर्क एक प्रणाली है, जहाँ दो या अधिक कंप्यूटर/डिवाइस आपस में सूचना का आदान-प्रदान, संसाधनों (जैसे प्रिंटर या फाइल्स) को साझा करने और प्रभावी रूप से संवाद करने के लिए जुड़े होते हैं।

कंप्यूटर नेटवर्क के प्रमुख घटक:

- नोड्स (डिवाइस): नेटवर्क में ऐसा उपकरण जो डेटा भेज सकता है, प्राप्त कर सकता है, या संग्रहीत कर सकता है।

- कंप्यूटर, स्मार्टफोन, प्रिंटर, या सर्वर जो नेटवर्क से जुड़े होते हैं।

- डेटा संचार : सूचना को छोटे-छोटे टुकड़ों में विभाजित किया जाता है जिन्हें पैकेट कहा जाता है, और इन्हें नेटवर्क पर प्रसारित किया जाता है।

- संचार लिंक : वे “रास्ते” जिनसे डेटा यात्रा करता है।

- वायर्ड: केबल, जैसे ईथरनेट का उपयोग।

- वायरलेस: माध्यम, जैसे वायु का उपयोग (वाई-फाई, ब्लूटूथ)।

- प्रोटोकॉल : वे नियम जो यह सुनिश्चित करते हैं कि डिवाइस “एक ही भाषा बोलें” (जैसे TCP/IP, HTTP)।

कंप्यूटर नेटवर्क के प्रकार

कंप्यूटर नेटवर्क आकार, सीमा और उद्देश्य के आधार पर भिन्न होते हैं। ये एक कमरे के भीतर ब्लूटूथ द्वारा जुड़े व्यक्तिगत डिवाइस से लेकर लाखों डिवाइसों को आपस में जोड़ने वाले वैश्विक नेटवर्क तक हो सकते हैं। नेटवर्क को उनके भौगोलिक क्षेत्र और डेटा स्थानांतरण दरों के आधार पर चार मुख्य श्रेणियों में वर्गीकृत किया गया है:

- व्यक्तिगत क्षेत्र नेटवर्क (Personal Area Network – PAN)

- स्थानीय क्षेत्र नेटवर्क (Local Area Network – LAN)

- महानगरीय क्षेत्र नेटवर्क (Metropolitan Area Network – MAN)

- विस्तृत क्षेत्र नेटवर्क (Wide Area Network – WAN)

| विशेषताएँ | व्यक्तिगत क्षेत्र नेटवर्क (PAN) | स्थानीय क्षेत्र नेटवर्क (LAN) | महानगरीय क्षेत्र नेटवर्क (MAN) | विस्तृत क्षेत्र नेटवर्क (WAN) |

| परिभाषा: | PAN: एक नेटवर्क जो व्यक्तिगत उपकरणों को छोटे दायरे (~10 मीटर) के भीतर जोड़ता है। | LAN: एक नेटवर्क जो उपकरणों को एक सीमित क्षेत्र जैसे भवन या परिसर में जोड़ता है। | MAN: एक नेटवर्क जो उपकरणों को किसी शहर या बड़े परिसर में जोड़ता है।अक्सर कई LANs को जोड़कर बनाया जाता है। | एक बड़ा नेटवर्क जो व्यापक भौगोलिक क्षेत्र, जैसे देशों या महाद्वीपों तक विस्तृत है।कई LANs और MANs को जुड़े हुए तारों या वायरलेस माध्यमों के जरिए जोड़ता है। |

| दायरा | 10 मीटर तक (लगभग 30 फीट) | 1 किलोमीटर तक (लगभग 0.6 मील) | कुछ किलोमीटर से लेकर 100 किलोमीटर तक | सैकड़ों से लेकर हजारों किलोमीटर तक |

| कनेक्शन माध्यम | वायर्ड: USB केबल, ईथरनेटवायरलेस (WPAN): ब्लूटूथ, Zigbee, NFC, RFID, इन्फ्रारेड, UWB (अल्ट्रा-वाईडबैंड) | वायर्ड: ईथरनेट, फाइबर ऑप्टिक केबल (उच्च गति LANs के लिए)।वायरलेस (WLAN): वाई-फाई (वायरलेस LAN), WiMAX (कम सामान्य), Z-Wave। | वायर्ड: फाइबर ऑप्टिक्स, लीज़्ड लाइन्स।वायरलेस: माइक्रोवेव लिंक, WiMAX, LTE। | वायर्ड: फाइबर ऑप्टिक केबल, लीज़्ड लाइन्स, सैटेलाइट लिंक, DSL/केबल।वायरलेस: सैटेलाइट कम्युनिकेशन, माइक्रोवेव लिंक, सेल्युलर नेटवर्क (जैसे 4G/5G)। |

| गति (Speed): | PAN: आमतौर पर 1 Mbps से 100 Mbps। | LAN: 100 Mbps से 10 Gbps।ईथरनेट: ~10 Mbps।गीगाबिट ईथरनेट: ~1000 Mbps। | 10 Mbps से 1 Gbps{मध्यम गति, LAN से कम} | 56 Kbps से कई Gbps तक |

| उपयोग(Application) | व्यक्तिगत उपकरणों जैसे स्मार्टफोन, टैबलेट और लैपटॉप को जोड़ना।कम ऊर्जा खपत, व्यक्तिगत या घरेलू उपयोग तक सीमित। | आंतरिक संचार और साझाकरण के लिए उच्च गति कनेक्टिविटी।शहर-आधारित नेटवर्कों को जोड़ने, सार्वजनिक Wi-Fi हॉटस्पॉट्स के लिए आदर्श। | शहर-आधारित नेटवर्कों को जोड़ने, सार्वजनिक Wi-Fi हॉटस्पॉट्स के लिए | वैश्विक संचार, इंटरनेट, शाखा कार्यालयों को जोड़ना। |

| उदाहरण | ब्लूटूथ हेडसेट, स्मार्टफोन-से-लैपटॉप कनेक्शन | होम Wi-Fi, ऑफिस ईथरनेट नेटवर्क | शहर-व्यापी इंटरनेट एक्सेस, विश्वविद्यालय कैंपस नेटवर्क | इंटरनेट, कॉर्पोरेट WANs जो क्षेत्रीय कार्यालयों को जोड़ते हैं |

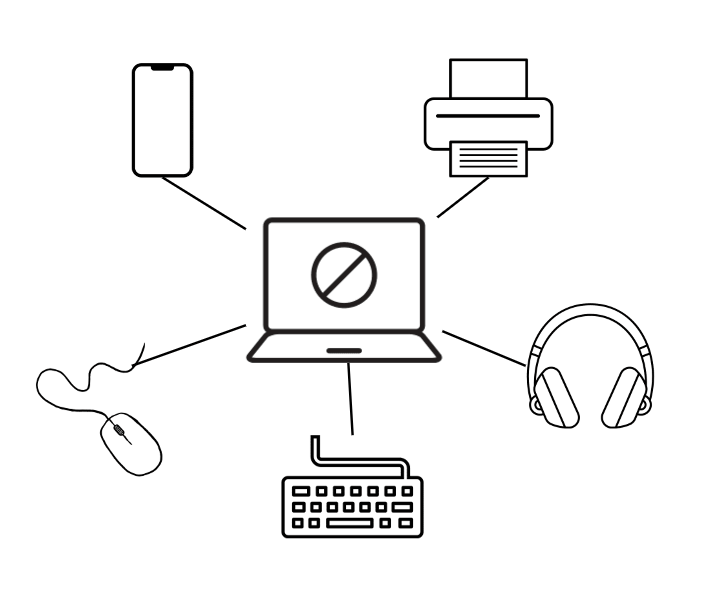

Fig: PAN

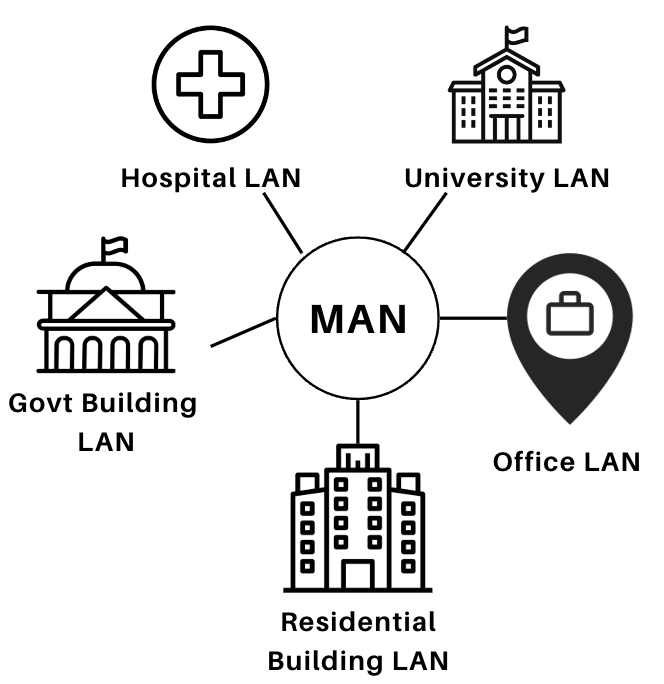

Fig: MAN

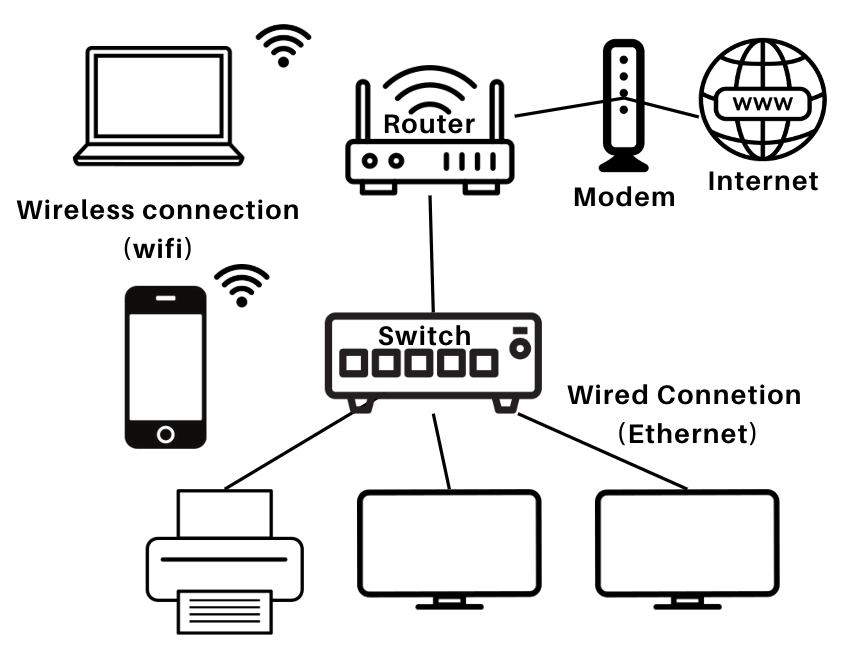

Fig: LAN

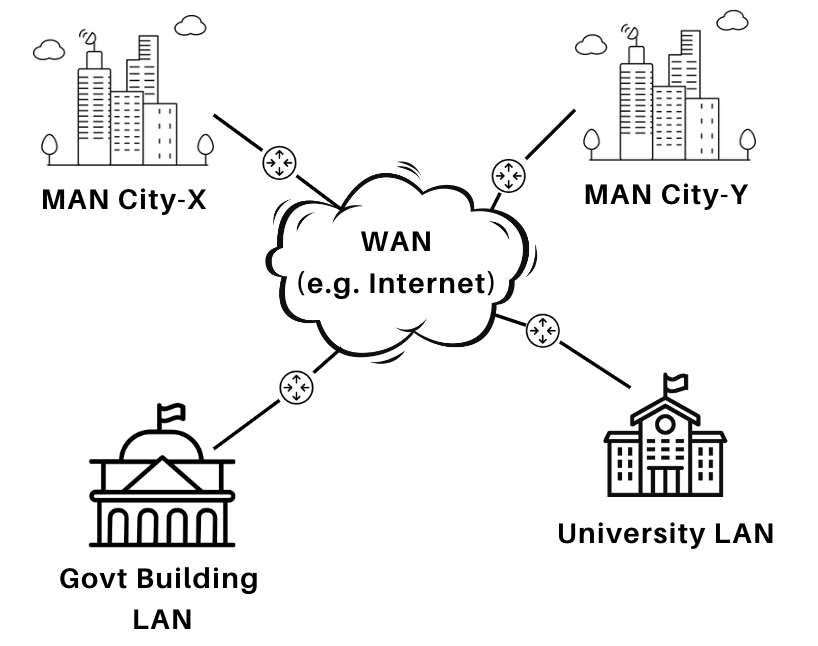

Fig: WAN

VPN (वर्चुअल प्राइवेट नेटवर्क)

वर्चुअल प्राइवेट नेटवर्क (VPN) एक सेवा है जो इंटरनेट पर एक सुरक्षित कनेक्शन बनाती है ताकि आपके डेटा और गोपनीयता की सुरक्षा की जा सके।

- वर्चुअल क्योंकि इस कनेक्शन प्रक्रिया में कोई भौतिक केबल्स शामिल नहीं होती।

- प्राइवेट क्योंकि इस कनेक्शन के माध्यम से, कोई भी आपकी डेटा या ब्राउज़िंग गतिविधि को नहीं देख सकता।

- नेटवर्क क्योंकि कई डिवाइस — आपका कंप्यूटर और VPN सर्वर – मिलकर एक स्थापित कनेक्शन बनाए रखते हैं।

यह कैसे काम करता है?

- एन्क्रिप्शन: आपका डेटा एन्क्रिप्ट किया जाता है (अक्षरों और संख्याओं के एक अपरिचित कोड में बदल दिया जाता है) ताकि हैकर्स से इसे सुरक्षित रखा जा सके।

- सुरक्षित टनल : वीपीएन आपके डेटा को सुरक्षित रूप से यात्रा करने के लिए एक “टनल (Tunnel)” बनाता है।

- IP मास्किंग: आपका वास्तविक IP पता छिपा दिया जाता है, जिससे आप एक अलग स्थान से दिखाई देते हैं।

VPN का उपयोग क्यों किया जाता है ?

- गोपनीयता और सुरक्षा: यह आपके डेटा को एन्क्रिप्ट करता है, जिससे यह हैकर्स से सुरक्षित रहता है, विशेषकर सार्वजनिक Wi-Fi पर।

- प्रतिबंधित सामग्री तक पहुंच: यह आपको उस सामग्री तक पहुंचने की अनुमति देता है जो आपके क्षेत्र में अवरुद्ध है (जैसे, नेटफ्लिक्स, वेबसाइट्स)।

- सेंसरशिप को बायपास करना : यह आपको उन वेबसाइट्स तक पहुंचने की अनुमति देता है जो सरकारों या संगठनों द्वारा निषिद्ध की गई हैं।

- ट्रैकिंग से बचना : यह आपकी IP को छिपाता है ताकि वेबसाइट्स या विज्ञापनदाताओं द्वारा आपकी ट्रैकिंग से बचा जा सके।

- सुरक्षित रिमोट एक्सेस : यह कर्मचारियों को कंपनी के नेटवर्क से सुरक्षित रूप से कनेक्ट होने की अनुमति देता है जब वे रिमोटली काम कर रहे होते हैं।

VPN के नुकसान

- कम स्पीड : एन्क्रिप्शन इंटरनेट स्पीड को कम कर सकता है।

- विश्वसनीय VPN प्रदाता : कुछ प्रदाता मजबूत सुरक्षा या गोपनीयता प्रदान नहीं कर सकते।

नेटवर्क डिवाइस

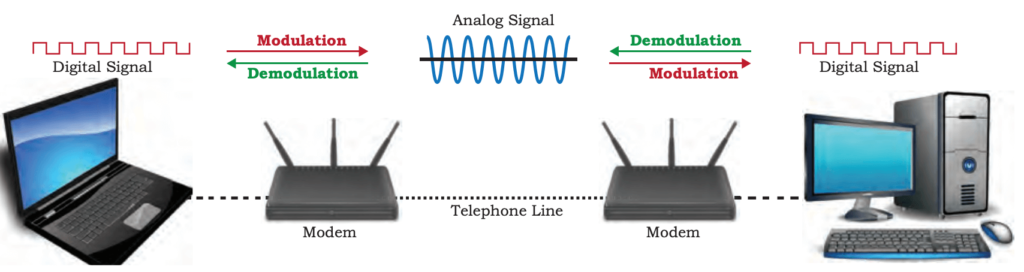

1. मोडेम

- फुल फॉर्म : MOdulator DEModulator

- कार्य: डिजिटल डेटा को एनालॉग सिग्नल में और एनालॉग सिग्नल को डिजिटल डेटा में परिवर्तित करता है।

- प्रेषक के अंत पर : मोडेम डिजिटल डेटा को एनालॉग सिग्नल में मोडुलेट करता है।

- प्राप्तकर्ता के अंत पर : मोडेम एनालॉग सिग्नल को डिजिटल डेटा में डिमोडुलेट करता है।

2. ईथरनेट कार्ड (NIC – नेटवर्क इंटरफेस कार्ड)

- कार्य: यह एक नेटवर्क अडैप्टर है जो कंप्यूटर को एक भौतिक केबल के माध्यम से नेटवर्क से कनेक्ट होने की अनुमति देता है। यह मदरबोर्ड पर इंस्टॉल होता है और एक ईथरनेट केबल के माध्यम से नेटवर्क से जुड़ता है।

- डेटा ट्रांसफर गति: सामान्यतः यह 10 Mbps से 1 Gbps तक होती है।

- MAC पता: प्रत्येक NIC का एक अद्वितीय पता (MAC) होता है, जो नेटवर्क पर कंप्यूटर की पहचान करता है।

- जब आप अपने कंप्यूटर को एक वायर्ड लोकल नेटवर्क से जोड़ते हैं, तो यह NIC का उपयोग करके डेटा भेजता और प्राप्त करता है।

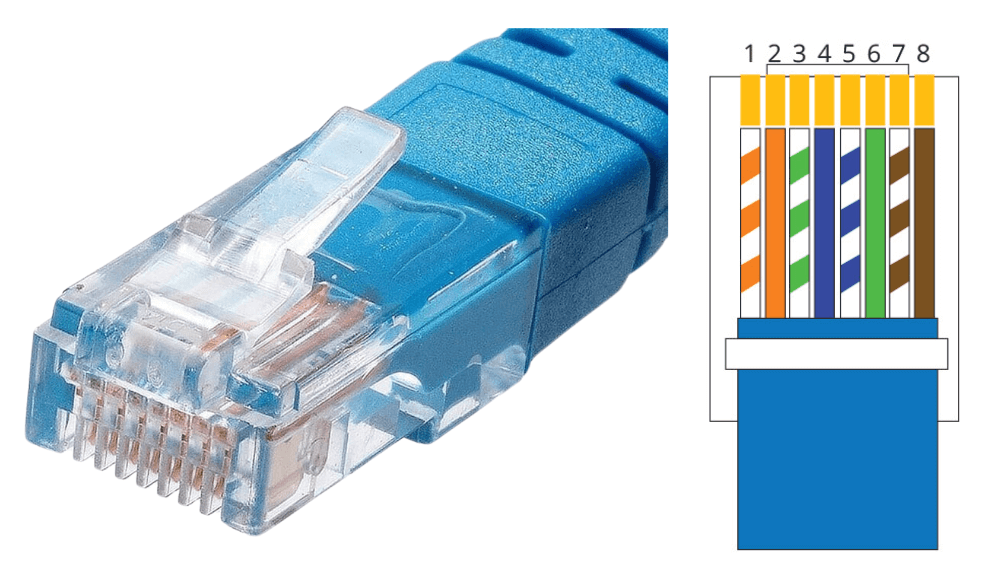

3. RJ45

- कार्य: यह एक मानक 8-पिन कनेक्टर होता है, जिसका उपयोग ईथरनेट केबल्स के साथ किया जाता है।

- उद्देश्य: यह उपकरणों जैसे कंप्यूटर और राउटर को नेटवर्क से जोड़ने के लिए ईथरनेट केबल्स का उपयोग करता है।

4. रिपीटर (Repeater)

- कार्य: यह एक एनालॉग डिवाइस होता है जो सिग्नल को पुनः उत्पन्न और प्रवर्धित करता है ताकि उनका यात्रा करने का दायरा बढ़ सके।

- सिग्नल की कमजोरी: लंबी दूरी पर (आमतौर पर 100 मीटर से अधिक) सिग्नल कमजोर हो जाते हैं।

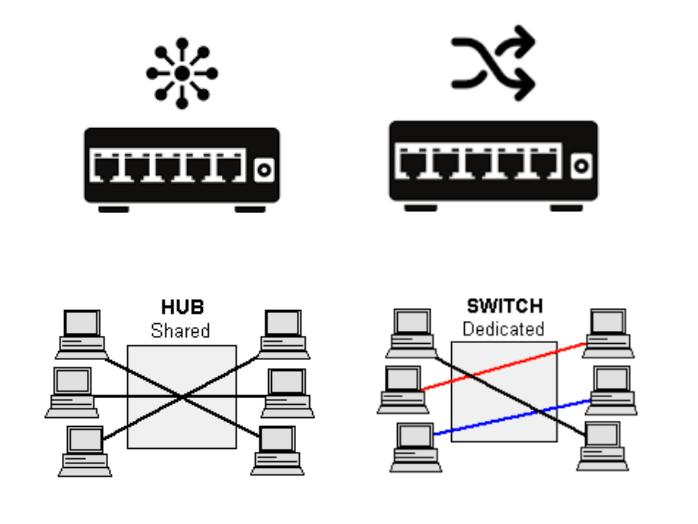

5. हब (Hub)

- कार्य: यह एक बुनियादी नेटवर्क डिवाइस होता है जो एक LAN में कई उपकरणों को जोड़ता है। यह सभी जुड़े उपकरणों को डेटा प्रसारित करता है।

- सीमा: यह उपकरणों के बीच अंतर नहीं करता है; सभी डेटा पैकेट हर उपकरण को भेजे जाते हैं, और यदि दो उपकरण एक साथ डेटा भेजते हैं, तो टकराव हो सकता है।

- उदाहरण: एक पुराने जमाने का कार्यालय नेटवर्क सेटअप जिसमें कई कंप्यूटर और प्रिंटर एक हब के माध्यम से जुड़े होते हैं।

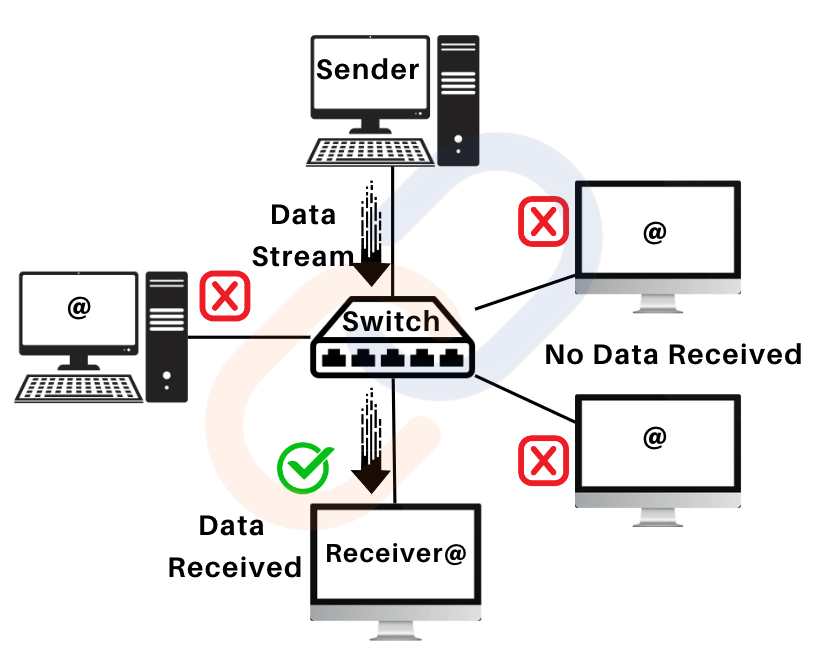

6. स्विच (Switch)

- कार्य: हब की तुलना में अधिक उन्नत डिवाइस, स्विच LAN में उपकरणों को जोड़ता है और डेटा पैकेट में मौजूद MAC पते के आधार पर डेटा को विशिष्ट उपकरण तक पहुँचाता है।

- हब की तुलना में लाभ: एक साथ कई ट्रांसमिशन को संभाल सकता है, डेटा टकराव (Collision) को कम करता है, शोर/क्षतिग्रस्त सिग्नलों को हटा देता है।

- उदाहरण: एक आधुनिक कार्यालय नेटवर्क जिसमें कंप्यूटर और प्रिंटर स्विच के माध्यम से कुशल डेटा ट्रांसफर के लिए जुड़े होते हैं।

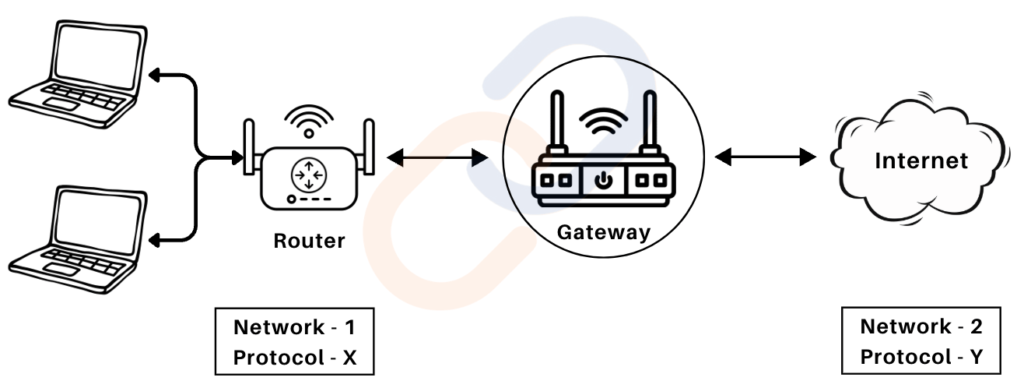

7. राउटर (Router)

- परिभाषा: राउटर एक नेटवर्किंग डिवाइस है जो विभिन्न नेटवर्कों को जोड़ता है (जैसे, एक लोकल एरिया नेटवर्क (LAN) को इंटरनेट से)।

- प्रमुख कार्य : यह IP पते का उपयोग करके नेटवर्क के बीच डेटा पैकेट को रूट करता है, डेटा ट्रांसमिशन के लिए सबसे अच्छा मार्ग (Best Path) निर्धारित करता है।

- उपयोग: छोटे नेटवर्क जैसे घर या कार्यालय सेटअप में, राउटर आमतौर पर गेटवे के रूप में भी कार्य करता है।

मुख्य विशेषताएँ

- पैकेट रूटिंग: IP जैसे प्रोटोकॉल का उपयोग करके डेटा पैकेट को उनके गंतव्य तक पहुँचाता है।

- इंटर-नेटवर्क संचार: कई नेटवर्क (जैसे, होम नेटवर्क और इंटरनेट) को जोड़ता है।

- वायरलेस और वायर्ड कनेक्टिविटी: अधिकांश राउटर वाई-फाई के माध्यम से वायरलेस एक्सेस प्रदान करते हैं और ईथरनेट पोर्ट्स के माध्यम से वायर्ड कनेक्शन की सुविधा देते हैं।

8. गेटवे (Gateway)

- परिभाषा: गेटवे वह डिवाइस है जो नेटवर्क के लिए प्रवेश और निकास बिंदु (Entry और Exit Point) के रूप में कार्य करता है। यह विभिन्न प्रोटोकॉल, आर्किटेक्चर, या डेटा प्रारूप वाले दो नेटवर्क को जोड़ता है।

- प्रमुख कार्य : डेटा का अनुवाद और अग्रेषण (Translation and Forwarding) करके नेटवर्क के बीच संचार सक्षम करता है, विशेष रूप से असंगत सिस्टम के बीच।

- उदाहरण: एक कॉर्पोरेट वातावरण में गेटवे डिवाइस कंपनी के आंतरिक नेटवर्क और बाहरी नेटवर्क (जैसे इंटरनेट) के बीच सुरक्षित डेटा ट्रांसफर सुनिश्चित करता है।

मुख्य विशेषताएँ:

- प्रोटोकॉल रूपांतरण (Protocol Conversion): विभिन्न प्रोटोकॉल का उपयोग करने वाले दो नेटवर्क के बीच डेटा को परिवर्तित करता है।

- एक्सेस प्वाइंट (Access Point): “गेट” के रूप में कार्य करता है जहाँ से सभी इनकमिंग और आउटगोइंग डेटा गुजरता है।

- फायरवॉल इंटीग्रेशन (Firewall Integration): आंतरिक नेटवर्क की सुरक्षा के लिए सुरक्षा विशेषताओं को शामिल करता है।

नेटवर्किंग टोपोलॉजी (Network Topologies)

नेटवर्क टोपोलॉजी का तात्पर्य नेटवर्क में डिवाइस (नोड्स) और कनेक्शन की व्यवस्था से है। प्रत्येक टोपोलॉजी के विशेष लक्षण, लाभ और सीमाएँ होती हैं।

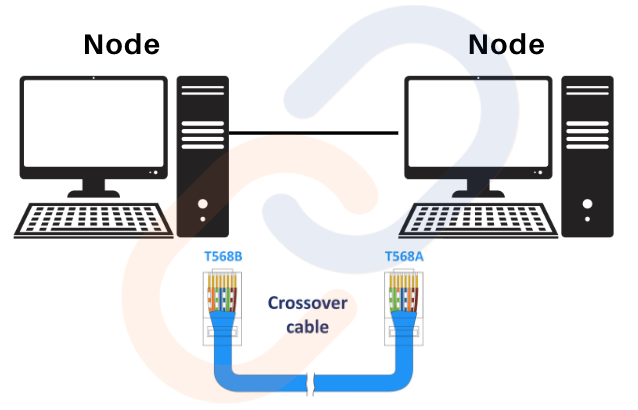

1. प्वाइंट-टू-प्वाइंट (P2P) टोपोलॉजी

- संरचना: एक ही केबल का उपयोग करके दो उपकरणों के बीच सीधा कनेक्शन।

- उपयोग : दो कंप्यूटरों को सीधे फ़ाइल साझा करने के लिए जोड़ना।

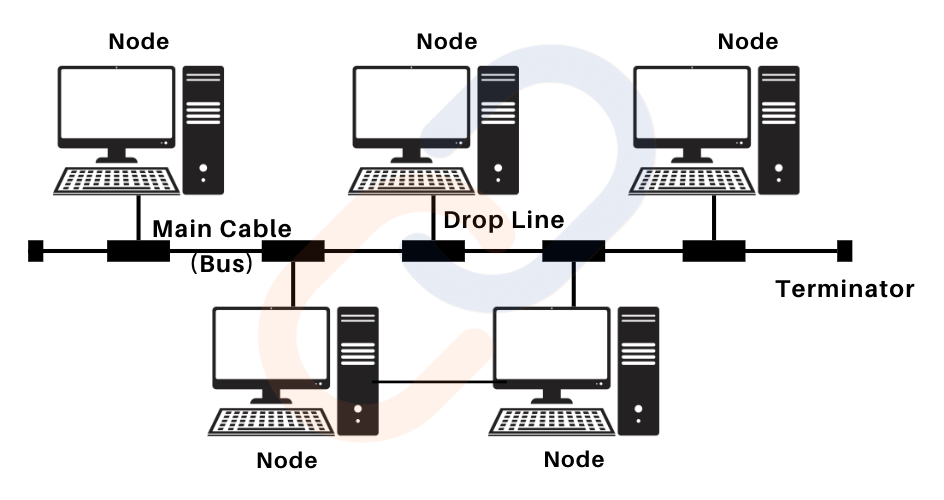

2. बस (Bus) टोपोलॉजी

- संरचना : सभी डिवाइस एक ही आधार (बैकबोन) केबल (बस) से जुड़े होते हैं, और प्रत्येक डिवाइस को ड्रॉप लाइनों के माध्यम से जोड़ा जाता है।

- कार्य सिद्धांत

- हाफ-डुप्लेक्स कम्युनिकेशन :

- डेटा एक समय में केवल एक दिशा में चलता है।

- ब्रॉडकास्ट कम्युनिकेशन

- डेटा पैकेट सभी डिवाइसों को भेजे जाते हैं, लेकिन केवल लक्ष्य डिवाइस डेस्टिनेशन MAC एड्रेस को सत्यापित करके पैकेट को प्रोसेस करता है।

- हाफ-डुप्लेक्स कम्युनिकेशन :

- उपयोग :

- छोटे, लागत-संवेदनशील नेटवर्क के लिए आदर्श।

- उदाहरण (Examples) : छोटे ऑफिस LAN या अस्थायी सेटअप।

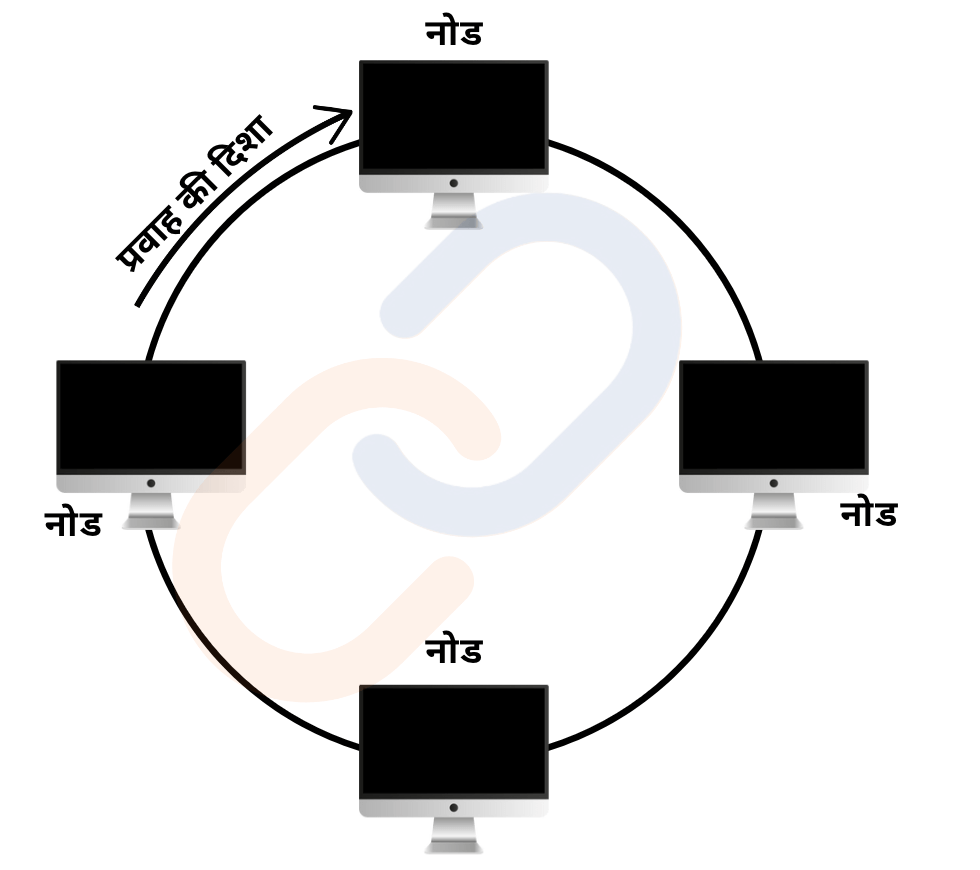

3. रिंग (Ring) टोपोलॉजी

- संरचना (Structure): रिंग नेटवर्क टोपोलॉजी में प्रत्येक डिवाइस (स्टेशन) दो अन्य डिवाइसों से जुड़ा होता है, जिससे डेटा ट्रांसमिशन के लिए एक गोलाकार पथ बनता है।

- विशेषताएँ:

- डेटा एक दिशा में अनुक्रमिक रूप से प्रवाह करता है (हाफ-डुप्लेक्स मोड)।

- बड़े नेटवर्क में रिपीटर डेटा सिग्नल को एम्प्लीफाई करके सिग्नल लॉस को रोकते हैं।

- कार्य सिद्धांत

- अनुक्रमिक ट्रांसमिशन:

- डेटा गंतव्य तक पहुँचने से पहले मध्यवर्ती नोड्स से होकर गुजरता है।

- अनुक्रमिक ट्रांसमिशन:

- उपयोग:

- छोटे ऑफिस नेटवर्क या LAN जिनमें पूर्वानुमानित डेटा प्रवाह की आवश्यकता होती है।

- 1990 के दशक में LANs में लोकप्रिय।

- स्टार टोपोलॉजी द्वारा प्रतिस्थापित, क्योंकि इसमें गति की सीमाएँ थीं (4-16 Mbps)।

- अब भी ऑप्टिकल फाइबर रिंग्स में ISPs और MSPs द्वारा वाइड-एरिया नेटवर्क (WANs) में उपयोग किया जाता है।

4. स्टार (Star) टोपोलॉजी

- स्टार नेटवर्क टोपोलॉजी सबसे अधिक उपयोग की जाने वाली नेटवर्क संरचनाओं में से एक है, क्योंकि यह सरल, स्केलेबल और विश्वसनीय है।

- संरचना: इसमें एक केंद्रीय हब या स्विच को मुख्य केंद्र के रूप में उपयोग किया जाता है, और सभी अन्य नेटवर्क डिवाइस इस केंद्रीय इकाई से जुड़ते हैं।

- कार्य सिद्धांत:

- डेटा पैकेट एक स्रोत डिवाइस से स्विच पर भेजे जाते हैं, जो उन्हें मैक पते के आधार पर इच्छित गंतव्य डिवाइस पर भेज देता है।

- उपयोग : स्टार टोपोलॉजी आमतौर पर घरों और ऑफिस नेटवर्क में उपयोग की जाती है।

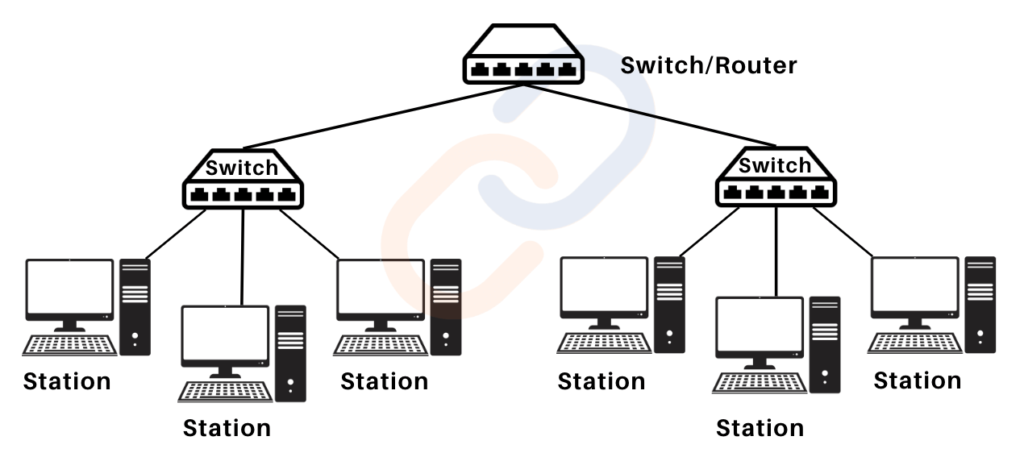

5. ट्री (हाइब्रिड) टोपोलॉजी (Tree)

- संरचना : यह अन्य टोपोलॉजी जैसे स्टार, रिंग, या बस का एक पदानुक्रमित संयोजन है।

- इसमें एक रूट स्विच (या मुख्य हब) होता है, जो शाखा स्विचों से जुड़ता है, जिससे पेड़ जैसी परतदार संरचना बनती है।

- डिवाइस (स्टेशन) स्विचों से जुड़ते हैं, और मुख्य स्विच से कई शाखाएँ (सबनेटवर्क) निकलती हैं।

- राउटर की भूमिका : सबनेटिंग (Subnetting) और फायरवॉल एकीकरण।

- उपयोग : वाइड एरिया नेटवर्क (WAN) और बड़ी संस्थाएँ, जहाँ पदानुक्रमित संरचनाओं की आवश्यकता होती है।

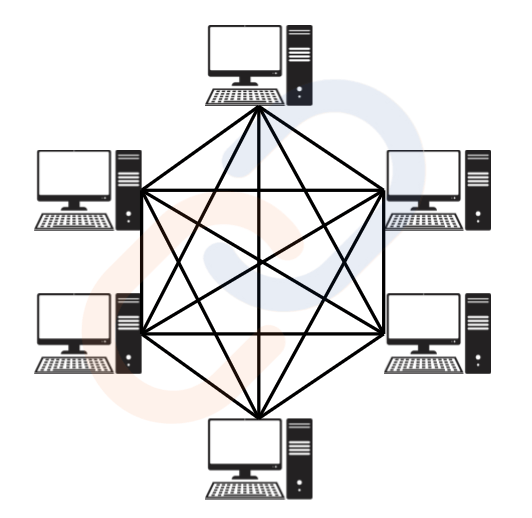

6. मेश (Mesh) टोपोलॉजी

- संरचना: प्रत्येक डिवाइस सीधे अन्य सभी डिवाइसों से जुड़ा होता है।

- विशेषताएँ :

- उच्च विश्वसनीयता (High Reliability): किसी एक लिंक के फेल होने से नेटवर्क पर कोई प्रभाव नहीं पड़ता।

- उच्च डेटा ट्रैफिक क्षमता (High Data Traffic Capacity): कई नोड एक साथ डेटा का प्रसारण कर सकते हैं।

- सुरक्षा (Secure): प्रत्येक लिंक डिवाइसों के बीच विशिष्ट डेटा ले जाता है, जिससे सुरक्षा बढ़ती है।

- सीमाएँ:

- उच्च केबलिंग लागत और जटिलता

- अनेक अप्रयुक्त या अनावश्यक कनेक्शन

- उपयोग:सैन्य संचार प्रणाली (Military Communication Systems) या ऐसे महत्वपूर्ण सिस्टम, जहाँ उच्च विश्वसनीयता आवश्यक हो।

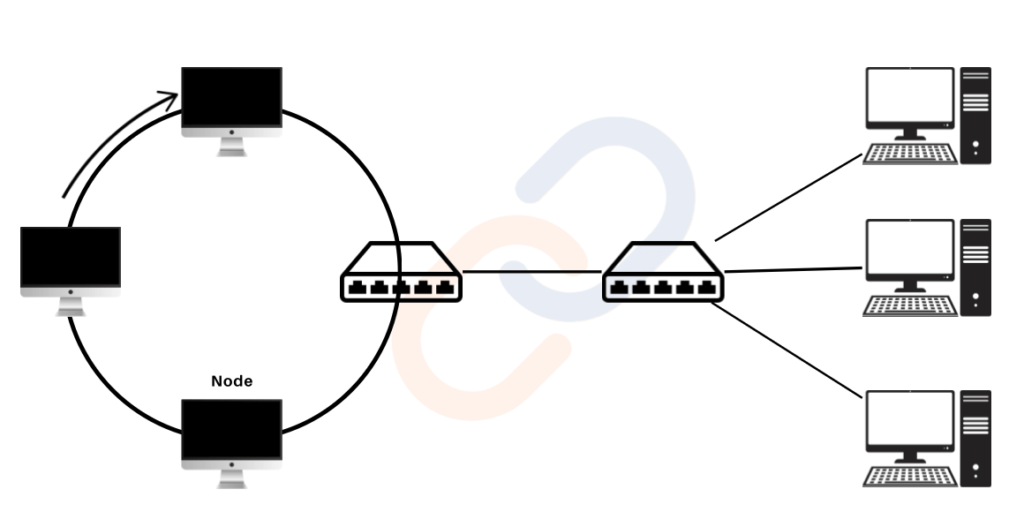

7. हाइब्रिड (Hybrid) नेटवर्क टोपोलॉजी

- संरचना : हाइब्रिड टोपोलॉजी दो या अधिक नेटवर्क टोपोलॉजी (जैसे स्टार और रिंग) को मिलाकर बनाई जाती है, ताकि उनकी उपयोगिता का लाभ उठाया जा सके और विशिष्ट जरूरतों के अनुसार नेटवर्क को अनुकूलित किया जा सके।

- विशेषताएँ:

- विस्तारणीयता (Scalable): नेटवर्क में वृद्धि को आसानी से समायोजित कर सकता है।

- लचीलापन (Flexible):व्यक्तिगत टोपोलॉजी के फायदों को जोड़ता है।

- जटिलता (Complex):इसके घटकों की ताकत और कमजोरियों को अपनाता है, जिससे स्थापना और रखरखाव चुनौतीपूर्ण और महंगा हो सकता है।

- उदाहरण : स्टार-रिंग हाइब्रिड

- रिंग: आधुनिक फाइबर रिंग्स दूरस्थ नोड्स को शहरों के बीच जोड़ती हैं। यदि एक लिंक फेल हो जाए, तो रिजर्व चैनल कनेक्टिविटी बनाए रखते हैं।

- स्टार: लोकल एरिया नेटवर्क्स (LANs) में स्टार टोपोलॉजी का उपयोग छोटी दूरी की कुशल कनेक्शनों के लिए किया जाता है।

- फायदे :

- विश्वसनीयता : अतिरिक्त (Redundant) पथ एकल बिंदु विफलताओं को रोकते हैं।

- अनुकूलता : फाइबर मीडिया कन्वर्टर्स फाइबर और कॉपर-आधारित उपकरणों के एकीकरण को सक्षम करते हैं।

- उपयोग:

- बड़े नेटवर्क के लिए आदर्श, जहाँ लंबी दूरी के कनेक्शन और कुशल स्थानीय सेटअप की आवश्यकता होती है, जैसे इमारतों के बीच या शहरों के बीच नेटवर्क।

नेटवर्क में नोड्स की पहचान

प्रत्येक नोड (डिवाइस) को नेटवर्क में संचार सक्षम करने के लिए एक अद्वितीय पहचानकर्ता की आवश्यकता होती है। दो मुख्य पहचानकर्ता हैं:

1. MAC एड्रेस (Media Access Control Address)

- यह प्रत्येक नेटवर्क इंटरफेस कार्ड (NIC) का स्थायी भौतिक पता है, जो अद्वितीय होता है।

- निर्माण प्रक्रिया : इसे निर्माण के दौरान डिवाइस में एन्ग्रेव (Engraved) किया जाता है और इसे बदला नहीं जा सकता।

- संरचना:

- 48-बिट हेक्साडेसिमल संख्या (12 अंकों की)।

- दो भागों में विभाजित:

- पहले 6 अंक (OUI): निर्माता की आईडी।

- अंतिम 6 अंक: कार्ड का सीरियल नंबर।

- उदाहरण : 00:1A:2B:3C:4D:5E.

- उपयोग : डिवाइस को नेटवर्क में भौतिक रूप से पहचानने के लिए।

- नोट : किसी कंप्यूटर का MAC एड्रेस पता करने के लिए:

- Windows: ipconfig /all.

- Linux/Mac: ifconfig.

2. IP एड्रेस (Internet Protocol Address)

- यह डिवाइस को नेटवर्क में तर्कसंगत (logical) रूप से पहचानने के लिए उपयोग किया जाता है।

- विशेषताएँ:

- डायनामिक: नेटवर्क बदलने पर बदल सकता है।

- ग्लोबल कम्युनिकेशन: वैश्विक स्तर पर संचार की अनुमति देता है।

IP एड्रेस के प्रकार

- IPv4 (Internet Protocol Version 4):

- लंबाई (Length): 32 बिट।

- फॉर्मेट (Format): चार दशमलव संख्याएँ, डॉट्स से अलग।

- रेंज (Range): प्रत्येक संख्या 0–255 के बीच।

- उदाहरण (Example): 192.168.0.178.

- सीमाएँ (Limitations): लगभग 4.3 बिलियन डिवाइस को एड्रेस को उपलब्ध करा सकता है, जो आधुनिक जरूरतों के लिए अपर्याप्त है।

- IPv6 (Internet Protocol Version 6):

- लंबाई (Length): 128 बिट।

- फॉर्मेट (Format): आठ हेक्साडेसिमल समूह, कॉलन से अलग।

- उदाहरण (Example): 2001:CDBA:0000:0000:0000:0000:3257:9652.

- फायदा (Advantage): असीमित संख्या में एड्रेस उपलब्ध कराता है, जो बढ़ती मांगों को पूरा करने में सक्षम है।

MAC और IP एड्रेस के बीच मुख्य अंतर

| विशेषता | MAC एड्रेस | IP एड्रेस |

| पूरा नाम | मीडिया एक्सेस कंट्रोल एड्रेस | इंटरनेट प्रोटोकॉल एड्रेस |

| उद्देश्य | हार्डवेयर डिवाइस की पहचान | नेटवर्क में डिवाइस की पहचान |

| क्षेत्र | लोकल नेटवर्क पहचान (LAN) | ग्लोबल नेटवर्क पहचान (WAN/इंटरनेट) |

| लंबाई | 48 bits | 32 bits (IPv4) / 128 bits (IPv6) |

| निर्दिष्ट/निर्धारण | निर्माता (Manufacturer) द्वारा हार्डवेयर उत्पादन के दौरान | इंटरनेट सेवा प्रदाता (ISP) या DHCP सर्वर द्वारा |

| स्थायित्व | स्थायी और अद्वितीय | डायनामिक या स्थैतिक (पुनः सौंपा जा सकता है) |

| दृश्यता | लोकल नेटवर्क के भीतर देखा जा सकता है | ग्लोबली एक्सेस किया जा सकता है |

| रूटिंग भूमिका | डेटा लिंक लेयर (लेयर 2) पर कार्य करता है | नेटवर्क लेयर (लेयर 3) पर कार्य करता है |

| प्रारूप | हेक्साडेसिमल (e.g., 00:1A:2B:3C:4D:5E) | Pv4: दशमलव (e.g., 192.168.0.178) |

| ट्रैकिंग | विशिष्ट हार्डवेयर की पहचान के लिए उपयोगी | इंटरनेट पर डिवाइस का पता लगाने के लिए उपयोगी |

| परिवर्तनशीलता | बदला नहीं जा सकता | नेटवर्क बदलने पर बदला जा सकता है |

| सुरक्षा उपयोग | नेटवर्क एक्सेस नियंत्रण के लिए MAC फ़िल्टरिंग में उपयोग | VPNs और प्रॉक्सी के माध्यम से छिपाया जा सकता है |

इंटरनेट, वेब, और इंटरनेट ऑफ थिंग्स (IoT)

इंटरनेट

- परिभाषा : एक वैश्विक नेटवर्क जो कंप्यूटिंग डिवाइस जैसे डेस्कटॉप, लैपटॉप, सर्वर, टैबलेट, मोबाइल फोन, और स्मार्ट डिवाइस (जैसे टीवी, फ्रिज, ड्रोन) को जोड़ता है।

- यह उस “हाईवे” की तरह है जो डिवाइसों के बीच डेटा (जैसे ईमेल, वेबसाइट्स, वीडियो) को स्थानांतरित करता है।

- घटक :

- डिवाइस मॉडेम, वायर्ड या वायरलेस (WiFi) तरीके से कनेक्ट होते हैं।

- स्थानीय नेटवर्क इंटरनेट सेवा प्रदाताओं (ISPs) से जुड़ते हैं।

- आईएसपी क्षेत्रीय, राष्ट्रीय, और अंतर्राष्ट्रीय नेटवर्क बनाते हैं, जो इंटरनेट के आधार (बैकबोन) का निर्माण करते हैं।

वर्ल्ड वाइड वेब (WWW)

- वेब (World Wide Web) एक सेवा है जो इंटरनेट पर चलती है। यह वेबसाइटों, पृष्ठों और कंटेंट से बनी होती है, जिन्हें हम ब्राउज़रों (जैसे Chrome या Safari) के माध्यम से एक्सेस करते हैं।

- इतिहास : इसे 1990 में सर टिम बर्नर्स-ली ने आविष्कार किया, जिन्होंने तीन प्रमुख तकनीकों की शुरुआत की:

- HTML (हाइपरटेक्स्ट मार्कअप लैंग्वेज)

- URI (यूनिफ़ॉर्म रिसोर्स आइडेंटिफ़ायर)

- HTTP (हाइपरटेक्स्ट ट्रांसफ़र प्रोटोकॉल)

- कैसे काम करता है : जब आप एक वेबसाइट का पता (URL) टाइप करते हैं, तो आपका ब्राउज़र HTTP या HTTPS का उपयोग करके सर्वर से डेटा प्राप्त करता है और कंटेंट (जैसे टेक्स्ट, चित्र, और वीडियो) को प्रदर्शित करता है।

Internet व WWW” का मुख्य अंतर

| विवरण | इंटरनेट | वर्ल्ड वाइड वेब (WWW) |

| परिभाषा | आपस में जुड़े उपकरणों का वैश्विक नेटवर्क। | ऑनलाइन उपलब्ध अंतर्संबंधित (इंटरलिंक्ड) वेबपृष्ठों का संग्रह। |

| उद्देश्य | संचार और डेटा साझेदारी को सुविधाजनक बनाता है। | जानकारी को एक्सेस और साझा करने के लिए एक मंच प्रदान करता है। |

| उदाहरण | कंप्यूटर, राउटर, IoT उपकरण। | वेबसाइटें, ब्लॉग, ई-कॉमर्स प्लेटफॉर्म |

इंटरनेट ऑफ थिंग्स (IoT) क्या है?

इंटरनेट ऑफ थिंग्स (IoT) एक प्रणाली है, जिसमें रोज़मर्रा की वस्तुएं (जैसे फ्रिज, कार, और यहां तक कि बल्ब) इंटरनेट से जुड़ी होती हैं और आपस में तथा हमारे साथ संवाद कर सकती हैं।

यह कैसे संबंधित हैं?

- इंटरनेट वह बुनियादी ढांचा है जो उपकरणों को जोड़ता है और डेटा का आदान-प्रदान संभव बनाता है।

- वेब एक सेवा है जो इंटरनेट पर चलती है, जिससे हमें वेबसाइटें और ऑनलाइन सामग्री मिलती हैं।

- IoT इंटरनेट का उपयोग करके रोज़मर्रा के उपकरणों को जोड़ता है, जिससे वे डेटा साझा कर सकते हैं और बिना इंसान की मदद के कार्यों को स्वचालित कर सकते हैं।

डोमेन नेम सिस्टम (DNS) और डोमेन नेम रेजोल्यूशन

डोमेन नामों की आवश्यकता

- इंटरनेट लाखों वेबसाइटों से बना है, प्रत्येक वेबसाइट नेटवर्क से जुड़े सर्वर पर संगृहीत होती है।

- हर सर्वर का एक अद्वितीय IP पता होता है, जो संख्याओं की एक श्रृंखला होती है और सर्वर को पहचानने का तरीका होता है। हालांकि, हर वेबसाइट के लिए IP पतों को याद रखना कठिन होता है।

- इसलिए हम प्रत्येक सर्वर के IP पते को याद रखने की बजाय, इन्हें मानव-पठनीय नामों (डोमेन नाम या होस्टनाम) से असाइन करते हैं।

Example:

- डोमेन नाम : ncert.nic.in

- IP पता: 164.100.60.233

हर वेबसाइट का एक डोमेन नाम (होस्टनाम) होता है, जो इसके IP पते से जुड़ा होता है।

DNS क्वेरी प्रक्रिया:

जब आप अपने ब्राउज़र में www.ncert.nic.in दर्ज करते हैं:

- HTTP अनुरोध → ब्राउज़र डोमेन का IP पता प्राप्त करने के लिए अनुरोध करता है।

- DNS क्वेरी → ब्राउज़र संबंधित IP पता प्राप्त करने के लिए DNS सर्वर से पूछता है।

- DNS प्रतिक्रिया → DNS सर्वर IP पता (जैसे 164.100.60.233) वापस करता है।

- HTTP प्रतिक्रिया → ब्राउज़र IP पते का उपयोग करके वेबसाइट को प्राप्त करता है और इसे प्रदर्शित करता है।

वर्ल्ड वाइड वेब का विकास

Web 1.0 (स्टैटिक वेब)

- समयसीमा: 1990 के दशक से लेकर 2000 के शुरुआती वर्षों तक

आविष्कारक: टिम बर्नर्स-ली, 1989 में आविष्कृत और 1991 में लाइव किया गया।

प्राकृतिक रूप: स्टैटिक, केवल पढ़ने योग्य

Web 2.0 (सोशल वेब)

- समयसीमा: 2000 के मध्य से वर्तमान तक

- वेब 2.0 शब्द को लोकप्रिय किया: टिम ओ’रेली ने 2004 में, जो स्टैटिक, सूचनात्मक साइटों से गतिशील, इंटरएक्टिव प्लेटफार्मों में बदलाव को दर्शाता है, जहाँ उपयोगकर्ता सामग्री में योगदान और सहयोग कर सकते थे।

प्रकृति : इंटरएक्टिव, गतिशील, उपयोगकर्ता-जनित सामग्री - उदाहरण

- सोशल मीडिया प्लेटफार्म (फेसबुक, इंस्टाग्राम, ट्विटर)

- ऑनलाइन मार्केटप्लेस (जैसे, अमेज़न, ई-बे)

- वीडियो साझा करने वाले प्लेटफार्म (जैसे, यूट्यूब, विमेओ)

Web 3.0 (स्मार्ट वेब और विकेंद्रीकृत वेब)

- समयसीमा: उभरती अवधारणा (वर्तमान में विकासाधीन)

- Web3 शब्द का उपयोग पहली बार किया: गेविन वुड, इथेरियम के संस्थापक ने 2014 में।

- प्रकृति : बुद्धिमान, विकेंद्रीकृत, उपयोगकर्ता-केंद्रित

- विशेषताएँ :

- स्मार्ट वेब: Web 3.0 का उद्देश्य वेब को और अधिक बुद्धिमान बनाना है, जो जानकारी को इस तरह से समझ और प्रोसेस कर सके कि वह मानव मस्तिष्क की नकल कर सके (अर्थात, मशीन-पठनीय डेटा)।

- वैयक्तिकरण और एआई : Web 3.0 कृत्रिम बुद्धिमत्ता (AI), मशीन लर्निंग (ML), और प्राकृतिक भाषा प्रोसेसिंग (NLP) का उपयोग करके अधिक व्यक्तिगत और सहज उपयोगकर्ता अनुभव बनाने की दिशा में काम करेगा। वेबसाइट और एप्लिकेशन उपयोगकर्ता की आवश्यकताओं की भविष्यवाणी करने में सक्षम होंगे और उन्हें अनुकूलित जानकारी प्रदान करेंगे।

- विकेंद्रीकरण: Web 3.0 का एक प्रमुख घटक विकेंद्रीकरण की ओर एक बदलाव है, जिसमें ब्लॉकचेन जैसी प्रौद्योगिकियों का उपयोग किया जाता है ताकि उपयोगकर्ताओं को उनके डेटा और ऑनलाइन इंट्रैक्शन पर अधिक नियंत्रण मिल सके।

- स्मार्ट अनुबंध और ब्लॉकचेन: ये प्रौद्योगिकियाँ केंद्रीय प्राधिकरणों (जैसे, बैंक या अन्य मध्यस्थों) की आवश्यकता के बिना सुरक्षित, विकेंद्रीकृत लेन-देन की अनुमति देती हैं।

- इंटरऑपरेबिलिटी: Web 3.0 प्लेटफार्मों, उपकरणों और एप्लिकेशनों के बीच निर्बाध इंट्रैक्शन की अनुमति देगा, जिससे अधिक जुड़ा हुआ अनुभव मिलेगा।

- वर्चुअल और ऑगमेंटेड रियलिटी (VR/AR): वेब में VR और AR प्रौद्योगिकियों के माध्यम से जीवंत (इमर्सिव) अनुभवों को शामिल किया जाएगा, जो उपयोगकर्ता अनुभव को और अधिक इंटरएक्टिव और आकर्षक बनाएगा।

- 3D वेब: 3D वेब की ओर यह विकास उस वेब वातावरण की ओर इशारा करता है जहाँ उपयोगकर्ता वर्चुअल स्पेस में इंटरेक्ट कर सकते हैं, खेल सकते हैं, काम कर सकते हैं, और एक इमर्सिव तरीके से सोशलाइज कर सकते हैं।

- उदाहरण :

- विकेंद्रीकृत एप्लिकेशंस (dApps) जो ब्लॉकचेन प्लेटफार्मों (जैसे, एथेरियम) पर चलते हैं।

- मेटावर्स जैसे वर्चुअल वर्ल्ड्स।

- ए.आई. संचालित वेब सहायक (जैसे, सिरी, एलेक्सा, आदि)।

Web 1.0 ने जानकारी को प्रदान करने पर ध्यान केंद्रित किया, Web 2.0 ने वेब को और अधिक इंटरैक्टिव और सोशल बनाया, और Web 3.0 वेब को एक बुद्धिमान, विकेंद्रीकृत, और उपयोगकर्ता-केंद्रित पारिस्थितिकी तंत्र में बदल रहा है।

| पहलू | Web 1.0 | Web 2.0 | Web 3.0 |

| उपयोगकर्ता इंट्रैक्शन | केवल पढ़ना, निष्क्रिय उपभोग | सक्रिय भागीदारी, उपयोगकर्ता-निर्मित सामग्री | सहयोगात्मक, बुद्धिमान इंट्रैक्शन, वैयक्तिकृत |

| कंटेंट निर्माण | वेबसाइट मालिकों और डेवलपर्स तक सीमित | उपयोगकर्ता सामग्री का निर्माण और साझा करते हैं (सोशल मीडिया, ब्लॉग) | विकेंद्रीकृत सामग्री निर्माण, AI-निर्मित सामग्री |

| प्रौद्योगिकियाँ | HTML, बुनियादी CSS, स्टैटिक कंटेंट | JavaScript, AJAX, APIs, गतिशील सामग्री | AI, मशीन लर्निंग, ब्लॉकचेन, स्मार्ट अनुबंध, VR/AR |

| वेब पृष्ठों का प्रकार | स्थिर, निश्चित पृष्ठ | गतिशील, उपयोगकर्ता-इंटरैक्टिव पृष्ठ | अनुकूलनीय, AI-संचालित, सेमांटिक, इमर्सिव |

| मॉनिटाइजेशन | स्थैतिक साइटों पर विज्ञापन तक सीमित | विज्ञापन-आधारित, फ्रीमियम मॉडल, सोशल मीडिया इन्फ़्लुएंसर्स | टोकनाइजेशन, क्रिप्टोक्यूरेंसी, विकेंद्रीकृत वित्त (DeFi) |

| डेटा स्वामित्व | वेबसाइट मालिकों द्वारा केंद्रीकृत नियंत्रण | उपयोगकर्ता-निर्मित सामग्री, लेकिन केंद्रीकृत | विकेंद्रीकृत, उपयोगकर्ताओं का उनके डेटा पर नियंत्रण |

| गोपनीयता और सुरक्षा | बुनियादी सुरक्षा, पासवर्ड, सीमित एन्क्रिप्शन | उन्नत एन्क्रिप्शन, सामाजिक सुरक्षा चिंताएँ | मजबूत एन्क्रिप्शन, ब्लॉकचेन के माध्यम से सुरक्षित लेन-देन, उपयोगकर्ताओं के लिए अधिक गोपनीयता नियंत्रण |

| इंटरएक्टिविटी स्तर | न्यूनतम (लिंक, पाठ, छवियाँ) | उच्च (सोशल नेटवर्क, टिप्पणियाँ, मीडिया साझाकरण) | बहुत उच्च (AI सहायक, स्मार्ट इंटरएक्शन, विकेंद्रीकृत ऐप्स) |

| सर्च और रिकवरी | मैन्युअल, कीवर्ड-आधारित | खोज इंजनों, सिफारिश प्रणालियों से उन्नत | व्यक्तिगत खोज, AI-आधारित सिफारिशें, सेमांटिक सर्च |

| सामग्री तक पहुँच | URL का मैन्युअल प्रवेश | खोज इंजनों, सोशल लिंक के माध्यम से पहुँच | AI-संचालित सहायक, स्मार्ट एजेंटों के माध्यम से पहुँच |

| संचार | ईमेल, बुनियादी फॉर्म | सोशल मीडिया, रियल-टाइम चैट, वीडियो कॉल | विकेंद्रीकृत संचार (पीयर-टू-पीयर, ब्लॉकचेन-आधारित संदेश) |

| फोकस | जानकारी साझा करना | उपयोगकर्ता इंट्रैक्शन, सहयोग, और सामग्री साझा करना | स्मार्ट, व्यक्तिगत अनुभव, विकेंद्रीकरण |

FAQ (Previous year questions)

पहलू

मैक (MAC) एड्रेस

आई. पी. (IP) एड्रेस

परिभाषा

यह नेटवर्क डिवाइस की भौतिक पहचान होती है, जो नेटवर्क इंटरफेस कार्ड (NIC) द्वारा निर्धारित की जाती है।

यह संकेतों का एक लॉजिकल पता है, जिसका उपयोग एक डिवाइस को नेटवर्क के भीतर पहचानने और संचार करने के लिए किया जाता है।

निर्धारण

हार्डवेयर निर्माण के दौरान निर्माता द्वारा असाइन किया जाता है।

इंटरनेट सेवा प्रदाता (ISP) या DHCP सर्वर द्वारा असाइन किया जाता है।

स्थायित्व

स्थायी और अद्वितीय।

गतिशील (Dynamic) या स्थिर (Static) हो सकता है और पुनः असाइन किया जा सकता है।

परिवर्तनीयता

बदला नहीं जा सकता।

नेटवर्क बदलने पर बदला जा सकता है।

रूटिंग भूमिका

डेटा लिंक लेयर (लेयर 2) पर कार्य करता है।

नेटवर्क लेयर (लेयर 3) पर कार्य करता है।